「Wordpressのセキュリティ対策ってなにが必要なの?」

「そもそもセキュリティ対策って必要なの?」

セキュリティ対策って、つい自分は大丈夫と思ってしまいますよね。ですが、あなたのサイトがインターネットにつながっている以上、常に危険と隣合わせです。今も違うところで被害が発生しているという状況です。

そこで本記事では、WordPressのセキュリティ対策について詳しく解説します。実際の被害事例から具体的な対策を詳細に説明しています。本記事を読むことで、セキュリティリスクについて理解し、具体的な対策ができるようになります。ぜひ参考にしてみてください。

目次

なぜWordPressのセキュリティ対策が重要なのか

WordPressは世界中で最も利用されているCMSです。その利便性と拡張性の高さから多くのユーザーに支持されています。しかしながら、セキュリティ対策を怠ると改ざんや漏洩が発生します。

実際に、2023年にWordpressを使用していた某医療大学のWEBサイトの改ざんや、人気YouTuberのWEBサイト改ざんが起こり、話題になりました。

そこで、Wordpressのセキュリティ対策の重要性を以下の2つから解説します。

- WordPressが狙われやすい理由

- セキュリティ意識が低いと生じる被害事例とリスク

WordPressが狙われやすい理由

WordPressが狙われやすい理由は、以下の2つです。

- 利用者が多いためターゲットにされやすい

- セキュリティ対策が不十分なことが多い

詳しく説明していきます。

利用者が多いためターゲットにされやすい

WordPressは全世界のWEBサイトのうち、約43%(2024年時点)に使用されていると言われています。このように、圧倒的なシェアを誇るCMSです。そのため、サイバー攻撃者にとっては一度の攻撃で多くに影響させる効率的標的です。

特に、自動化されたボットによる攻撃では、WordPressの共通の脆弱性を狙うことで、多数のサイトを一斉に攻撃できる利点があります。利用者が多いという強みが、同時にセキュリティ上のリスクにもなっています。

このように、利用者が多いことは、攻撃者は効率的に成果を上げます。よって、日々新たな手法が試され続けています。その結果、WordPressは標的にされてしまうことが多いです。

セキュリティ対策が不十分なことが多い

WordPressは誰でも手軽に導入・運用できます。その反面、セキュリティ対策が後回しにされがちです。実際に2025年のWordPressのプラグインやテーマの脆弱性情報によれば、深刻度が高い脆弱性が複数確認されています 。

また、WordPressの利用者には個人ブロガーや中小企業が多いです。そのため、専門的なセキュリティ知識を持っているとは限りません。基本的な対策が講じられていないケースも多くあります。攻撃者にとっては成功率の高いターゲットになります。結果的に全体として攻撃の対象になりやすい状況を生み出しています。

セキュリティ意識が低いと生じる被害事例とリスク

セキュリティは、「自分はつい大丈夫」と楽観視してしまいがちです。ですが、実際は数多くの方が被害に合っており他人事ではありません。被害にあってからは取り返しが付きません。そのため、事前のセキュリティ対策が重要です。

ここでは、実際の被害事例とリスクについて説明します。

管理画面への不正アクセス

WordPressの管理画面は、攻撃者にとって格好の標的です。特に、ブルーフォースアタック(通称:総当り攻撃)は、パスワードを自動的に試行します。ログイン情報を突破しようとする手法であり、国内でも被害が報告されています。

例えば、2024年2月21日。ある企業のWordPressサイトが5分間で367回の不正アクセスを受けた事例があります。この攻撃は、ログインページを狙ったもので、攻撃者は秒単位でパスワードを試行していました 。

また、2024年3月には、SUCURI社が分散型ブルートフォース攻撃を用いてWordPressの資格情報を狙う手口を報告しています。日本国内でも、改ざんを受けたブログや企業サイトが検出されました。ユーザーが改ざんされたWEBサイトを閲覧することで、分散型ブルートフォース攻撃が引き起こされる事例が確認されました 。

これらの事例から、管理画面への不正アクセスは、サイトの改ざんや情報漏洩など。深刻な被害を引き起こす可能性があることがわかります。特に、初期設定時のIDや安易なパスワードを使用している場合、攻撃者にとって突破は容易です。

WEBサイトの改ざん

WEBサイトの改ざんは、企業の信用を一瞬で失わせる深刻な被害です。代表的な攻撃手法にSQLインジェクションとコンテンツインジェクションがあります。

SQLインジェクションは、入力フォームなどから悪意あるSQL文を送り込みます。データベースの操作や情報の窃取、不正なデータの挿入を可能にする攻撃です。これによりWEBサイトやアプリケーションのデータベースから、個人情報を盗み取ったり、改ざんや削除したりできるようになってしまいます。

コンテンツインジェクションは、サイトの表示内容に不正なコードやリンクを埋め込むものです。訪問者に偽情報を見せたり、マルウェアを配布する手口として使われます。具体的にはサイト内のテキストや画像の改ざんがおこなわれることが多いです。

2024年5月には、某株式会社の会員制サイトがサイバー攻撃を受けました。過去に使用されていたページのセキュリティ設定の不備を突かれ、約83万人分の個人情報が漏洩した可能性があると発表されています 。

特に、古いプログラムを放置したサイトや入力チェックが甘いページが狙われます。定期的なセキュリティ対策と運用見直しが必要です。

個人情報の漏洩

個人情報の漏洩は、企業側だけではありません。利用者にも深刻な被害をもたらす事態であり、軽視できません。

その原因の一つにクロスサイトスクリプティングがあります。クロスサイトスクリプティンは、WEBサイトの脆弱性を突きます。悪意のあるスクリプトを挿入し、ユーザーのブラウザ上で実行させる攻撃手法です。これにより、セッション情報やクレジットカード情報などが盗まれる可能性があります。

実際に、2024年12月には、国内の約40のECサイトがクロスサイトスクリプティングを含む攻撃を受けました。それにより、30万件以上の顧客情報が漏洩した可能性が報じられました。攻撃者は、注文フォームなどに不正なスクリプトを仕掛け、サイトを改ざんして情報を窃取していました。

このような被害を防ぐためには、脆弱性のあるプラグインの使用を避けること。そして、定期的なセキュリティアップデートと診断の実施が有効です。

踏み台化による犯罪への加担

セキュリティ対策の不備は被害者になるだけではありません。最悪の場合、加害者として扱われる可能性があります。適切なセキュリティ対策が施されていないサイトは、サイバー攻撃の踏み台として悪用されます。そして、攻撃者がサイトを乗っ取り、第三者への攻撃に利用される危険性を含んでいます。

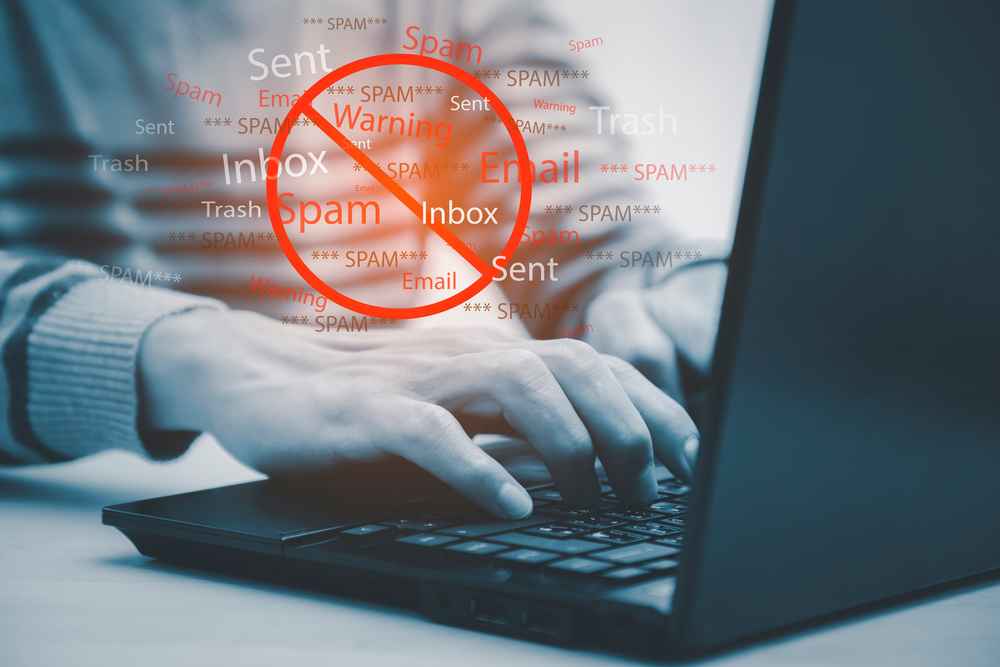

特に注意が必要なのは、ブルーフォースアタックによって管理者アカウントが突破されること。サーバー内にマルウェアや不正スクリプトを設置し、スパムメールの送信元やDDoS攻撃の中継地点として利用されることです。

こうした踏み台化は、被害者であるはずのサイト運営者が加害者扱いされる可能性もあります。信用の失墜や法的責任に発展するリスクも否定できません。被害を未然に防ぐためには、セキュリティ対策を含め、ログイン管理やサーバーの監視体制を強化することが求められます。

WordPressでできる基本的なセキュリティ対策7選

WordPressは世界中で広く利用されているCMSです。人気ゆえにサイバー攻撃の標的となりやすい反面、安全対策も比較的容易におこないやすい利点もあります。基本的なセキュリティ対策を講じることで、多くのリスクを未然に防ぐことが可能です。

ここでは、WordPressサイトを安全に保つための7つの具体的な対策をご紹介します。

1.強力なユーザー名とパスワードに変更する

WordPressの初期設定でよく使用される「admin」などのユーザー名。これらは、攻撃者にとって最も狙いやすい標的です。一般的なユーザー名は絶対に避け、すぐに推測されにくいものに変更しましょう。

パスワードには、8文字以上かつ大文字・小文字・数字・記号をすべて含めることが推奨されます。例えば「Tg!9vLz#3q」などのように、ランダムな文字列を生成することで、ブルートフォースアタックの成功率を大幅に下げられます。

特に避けるべき文字列は

- 意味ある単語(password)

- よくあるアルファベットの並び(abcdefg)

- IDとパスワードが同じ

- キーボード配列の入力(asdfgやqazwsx)

などの安易な文字列は使用厳禁です。

これらは過去の漏洩事例でも頻出しており、ブルーフォートアタックの最初に試されます。また信頼性の高いパスワード管理ツールを活用するのも有効です。

2.WordPressを常時アップデートする

本体やプラグイン、テーマは継続的に更新されています。これには新機能の追加だけでなく、既知の脆弱性への修正も含まれています。更新を怠り、古いバージョンのまま運用を続けると、攻撃者にとってすでに知られているセキュリティホールが残った状態となり、非常に危険です。

実際に、過去には未更新のプラグインを通じて管理画面を乗っ取られ、サイト全体が改ざんされる事例も発生しています。また、古いバージョンは新しいPHP環境に非対応で、不具合や表示崩れが生じることもあります。

3.利用していないプラグイン・テーマを削除する

使用していないプラグインやテーマは、見た目上は無害に見えても、実は大きなセキュリティリスクを抱えています。なぜなら、無効化しているだけではコードがサーバー上に残っており、攻撃者に悪用される可能性があるからです。

特に、開発が終了しているプラグインは脆弱性が修正されることがなく、悪用される危険性が高まります。また、古いテーマに含まれるテンプレートファイルを通じて、管理者権限を乗っ取られるケースも報告されています。

サーバーへの負担や管理上の煩雑さも増します。そのため、不要なものは無効化するのではなく、完全に削除することが推奨されます。こちらは、管理画面から簡単に削除できます。定期的にインストール済みの項目を見直す習慣をつけることが、WordPressサイトを守る基本です。

4.自動更新を無効化しない

特に、ゼロデイ攻撃のように公開直後から悪用されるケースでは、自動更新によって迅速に防御できることが大きなメリットです。手動での更新作業は見落としや対応の遅れを招く恐れがあり、管理負担も増大します。

一方で、自動化すれば定期的なチェックを忘れても安全性がある程度保たれます。ですが、すべての更新を自動にするのではなく、信頼性の低いプラグインなどは手動で管理し、重要な更新のみ自動で適用する設定も可能です。

ゼロデイ攻撃とは、開発者が脆弱性に気付き対応するまでの短い間を狙い、ハッカーがシステム攻撃をおこなうことを指します。

5.レンタルサーバーのセキュリティ機能を活用する

多くのレンタルサーバーには、WordPressのセキュリティを補完するための機能が標準または、オプションで提供されています。例えば、WAF(WEB Application Firewall)を利用することで、SQLインジェクションやクロスサイトスクリプティングといった、不正アクセスの可能性を下げることが可能です。

また、不正ログインを検知して自動的にアクセスを遮断する、ログイン試行制限機能やウイルススキャン・マルウェアの検出機能も備えられています。管理者が気付かないうちの侵入や感染をブロックする助けになります。

サーバー側で自動バックアップを定期的におこなう機能を活用すれば、万が一のトラブル時にも迅速に復旧が可能です。こうしたサーバー側のセキュリティ機能を積極的に活用することで、WordPress単体では対応しきれない脅威からもサイトを守ることができます。

6.SSL(https)化の設定をおこなう

SSL化(Secure Sockets Layer)とは、WEBサイトとユーザーのブラウザ間で送受信されるデータを暗号化する技術です。このSSL化されたサイトでは、URLが「https」で始まります。通信内容が第三者に傍受・改ざんされるリスクが大幅に軽減されます。

特に、ログイン情報や問い合わせフォームに個人情報を入力する場面では、SSLは必須の対策です。また、GoogleはSSL化されたサイトを検索順位で優遇する傾向にあり、SEOの観点からも導入が推奨されます。

しかし、SSL化にはいくつか注意点もあります。例えば、導入後にリダイレクト設定が不十分な場合。旧URLへのアクセスがエラーとなったり、サイト内のリンク切れが発生する可能性があります。また、証明書の有効期限が切れると警告表示がされるため、更新の管理も必要です。

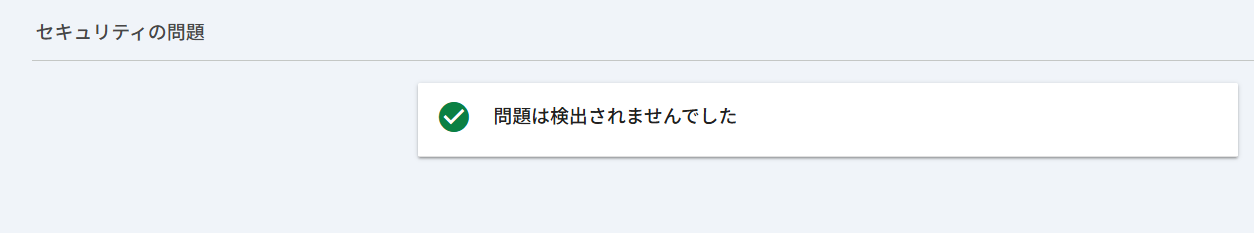

7.Google Search Consoleへ登録する

Google Search Consoleは、サイトの検索状況やパフォーマンスを確認できるツールですが、セキュリティに関する情報を確認・管理もできる側面があります。特に、マルウェア感染や不正アクセスによる改ざんなどがあった場合。Googleからの警告通知が届くため、早期発見・対処が可能になります。

Google Search Consoleでの確認方法は以下のとおりです。

1.GoogleアカウントでSearch Consoleにアクセスします。次に、左側にある「セキュリティの問題」をクリック。

2.この画面内で「問題は検出されませんでした」と表示されれば問題ありません。

Google Search Consoleは、無料で検索キーワードの分析による運用改善だけでなく、セキュリティ対策にとても効果的なので、導入をおすすめします。

より安全に利用するための応用セキュリティ対策

前述した内容を実施することでセキュリティ対策は可能です。ですが、以下を追加で実施することで、より強固なセキュリティの構築に期待できます。

ログインページのURLを変更する

WordPressの初期設定では、ログインページのURLは「/wp-login.php」や「/wp-admin」に固定されています。攻撃者にとっては、予測しやすい入口となっています。URLを変更することで、ブルートフォースアタックなどの自動攻撃の標的から外れる可能性が高まり、セキュリティの強化が期待できます。

変更には、専用のプラグイン「WPS Hide Login」などを活用すると便利です。導入後、設定画面で任意のログインURLを指定するだけで簡単に変更できます。この手法はサーバーのファイル構成を直接編集する必要がなく、安全に実装可能です。

ただし、変更後のURLは必ずメモすること。ブックマークするなどしてアクセスできるようにしておく必要があります。

画像認証や二段階認証を導入する

WordPressのログイン保護を強化する方法として、画像認証や二段階認証の導入が有効です。これらは通常のID・パスワードに加え、追加の認証要素を求めることで、ブルートフォースアタックやパスワード流出による不正ログインを防ぎます。

画像認証では、ランダムな文字や画像を読み取らせることで、ボットによる自動ログインを防止できます。導入には「Google Captcha(reCAPTCHA) by BestWEBSoft」などのプラグインが便利です。

また、二段階認証には「Two Factor」や「WP 2FA」などのプラグインがあります。スマートフォンの認証アプリと連携して、安全性を高められます。これらの対策は、管理者だけでなく編集者など複数ユーザーを抱えるサイトでも効果的で、被害の予防に大きく貢献します。

セキュリティプラグインを活用する

WordPressのセキュリティ対策を強化するうえで、セキュリティプラグインの活用はとても有効かつ手軽な方法です。セキュリティプラグインは、URLの変更やコメントに対してのスパムの判断。ほかには、ログイン時間の指定など、さまざまな機能を一括で提供してくれます。

専門知識がなくても、インストールして簡単な初期設定をおこなうだけで、一定の防御体制を整えることが可能です。

具体的なプラグインはこちら

- SiteGuard WP Plugin

- Akismet Spam Protection

- iThemes Security

WAF(WEBアプリケーションファイアウォール)を導入する

WAF(WEB アプリケーションフォールl)は、WEBサイトへの通信内容を監視します。これにより、不正なアクセスや攻撃を検知・遮断するセキュリティシステムです。具体的には、SQLインジェクションやクロスサイトスクリプティングといった、WEB特有の脆弱性を狙った攻撃をブロックする機能を持ちます。

WAFを導入することで、WordPressのセキュリティホールが発見される前でも、攻撃の試みを事前に防ぐことが可能となります。これは、ゼロデイ攻撃への対策としても有効です。多くのレンタルサーバーでは、WAF機能が標準で備わっていたり、オプションとして提供されています。導入は設定画面でONにするだけのケースも多く、手軽に始められる点も魅力です。

ゼロデイ攻撃とは、開発者が脆弱性に気づき、対応するまでの短い間を狙ってハッカーがシステム攻撃をおこなうことを指します。

不正アクセス・ハッキング被害を受けたときの対処法

WordPressが不正アクセスやハッキングを受けたときの対処法は以下の3つです

- パスワードの変更

- 内部データのリセット

- 届出をおこなう

サーバーの遮断・パスワードの変更

不正アクセスやハッキング被害が発覚した場合。まず、最優先でおこなうべきはサーバーの遮断です。具体的には、WEBサイトの公開を一時的に停止したうえでインターネットを遮断。そして、被害の拡大を防ぎます。サーバーの遮断により、攻撃者がさらに悪質な操作をおこなうのを防ぎつつ、外部の閲覧者に改ざんされたコンテンツが表示されるリスクも抑えられます。

次におこなうべきは、すべての管理アカウントのパスワードをただちに変更することです。特に、WordPressの管理者IDやデータベース、FTPアカウントなどは優先して見直しましょう。攻撃者がログイン情報を保持している可能性があります。そのため、複雑で使い回しのない新しいパスワードに変更することが、再侵入を防ぐうえで極めて重要です。

もしもパスワードを使いまわしていた場合。その他のサイトも同様にすべて変更することをおすすめします。

サーバー内部データのリセット

不正アクセスやハッキング被害を受けた場合。攻撃者が仕掛けた「バックドア」がサーバー内部に残されている可能性があります。これを放置すると、表面的に復旧しても再び侵入されるリスクが高まります。

安全を確保するには、サーバー内部のすべてのコンテンツを一度削除します。そのあと、信頼できるバックアップから再構築が必要です。不要なファイルや不審なスクリプトを完全に排除し、クリーンな状態から運用を再開することが重要です。

届出をおこなう

不正アクセスやハッキングの被害を受けた場合。被害の範囲や影響を明確にするだけでなく、再発防止策を講じるためにも、公的機関への届出が重要です。

特に、独立行政法人情報処理推進機構(IPA)内の情報セキュリティ安心相談窓口やJ-CSIP(重要インフラ情報共有・分析センター)などへの報告は、他の被害事例との関連性を確認し、効果的な対応策のアドバイスを得るうえで有効です。また、情報共有により同様の被害拡大を防ぐ社会的意義もあります。

まとめ

本記事では、WordPressのセキュリティ対策について説明してきました。実際の被害事例の紹介や具体的な対策を紹介しました。どれも基本的な対策です。ですが、この対策を網羅することでより強固なセキュリティを構築できます。

近年サイバー攻撃の件数も増加しており、セキュリティ対策の重要性も増してきています。本記事で紹介した対策を参考にし、自身のWEBサイトのセキュリティ強化に努めましょう。